Dlaczego bezpieczeństwo w sieci jest tak istotne?

Internet jest w rzeczywistości miejscem, gdzie toczy się ogromna część naszego życia — praca, nauka, kontakt z bliskimi.

Niestety, tam gdzie internet, tam też niewidzialne zagrożenia. Zarówno dorośli, jak i dzieci są narażeni na ataki cyberprzestępców, którzy tylko czekają na moment nieuwagi.

Brak bezpieczeństwa w sieci może prowadzić do:

- Kradzieży zasobów

- Przejęcia kont

- Zniszczenia reputacji

- Blokady urządzeń

- Narażenia dzieci na niebezpieczeństwo

- Nieodwracalnej utraty plików

- Inwigilacji i śledzenia

- Utraty kontroli nad życiem cyfrowym

W tym artykule dowiesz się, jakich zasad bezpieczeństwa powinieneś przestrzegać, aby uniknąć zagrożeń i skutecznie chronić siebie oraz swoich bliskich przed niebezpieczeństwami czyhającymi w sieci.

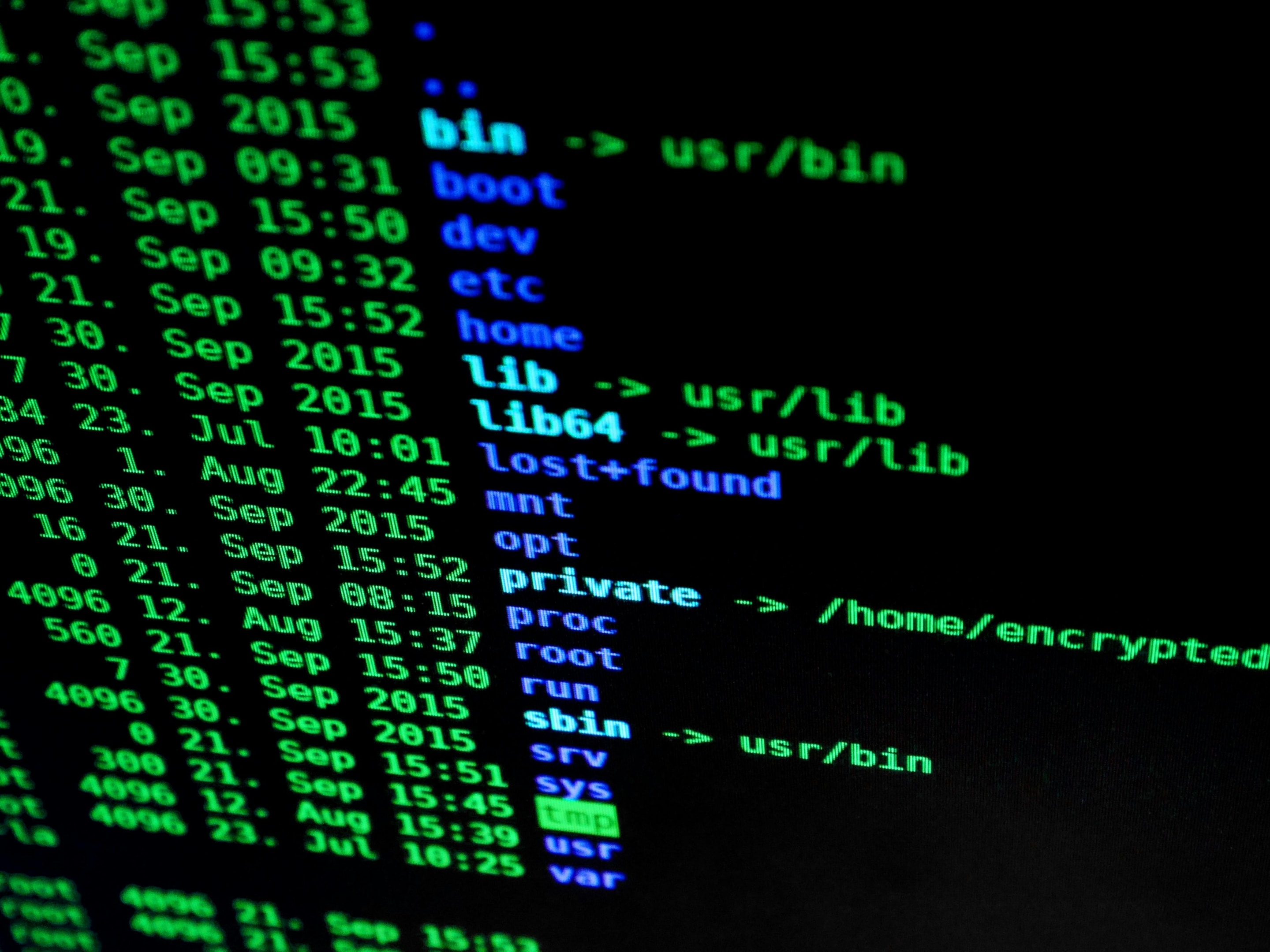

Najczęstsze zagrożenia w sieci

Oto typowe rodzaje ataków cybernetycznych, na które musisz uważać:

- Malware: Złośliwe oprogramowanie, jak wirusy i trojany (*trojan jest nazywany rownież koniem trojańskim), które mogą kraść dane lub zakłócać działanie systemu.

- Phishing: Fałszywe wiadomości, które próbują wyłudzić twoje dane, np. hasła, informacje bankowe.

- Ransomware: Oprogramowanie, które blokuje dostęp do plików, żądając okupu za ich odblokowanie.

- Ataki DDoS: Zalewają stronę ogromnym ruchem, co czyni ją niedostępną – często stosowane do destabilizacji usług.

- Ataki socjotechniczne: Manipulacja użytkownikiem w celu wyłudzenia danych.

- Botnety: Zainfekowane urządzenia atakujące strony.

- XSS (Cross-Site Scripting): Wstrzykiwanie złośliwego kodu na strony internetowe – umożliwia kradzież zasobów.

Zapamiętaj: W sieci występują różne zagrożenia, w tym także szkodliwe treści. Oprócz tego, korzystanie z internetu niesie ze sobą duże szanse na uzależnienie.

Może to negatywnie wpływać na zdrowie psychiczne, szczególnie u dzieci i młodzieży.

Nie podawaj swoich danych osobowych w mediach społecznościowych: Jak nie stracić tożsamości w internecie?

Chronienie tożsamości online to podstawa bezpiecznego korzystania z sieci. Kilka kluczowych zasad:

- Nie podawaj swoich danych osobowych na niesprawdzonych stronach. Im mniej ujawniasz, tym lepiej dla twojego bezpieczeństwa.

- W mediach społecznościowych ustaw widoczność postów na „tylko dla znajomych” i nie udostępniaj lokalizacji czy prywatnych szczegółów.

- Używaj bezpiecznej przeglądarki, która oferuje dodatkowe funkcje ochrony prywatności.

- Ucz dzieci bezpiecznych nawyków w internecie — co mogą udostępniać, a czego lepiej unikać.

- Zwracaj uwagę na podejrzane komunikaty.

- Unikaj klikania w nieznane linki, pobierania podejrzanych załączników z internetu.

- Dbaj o odpowiednie ustawienia prywatności w konfiguracji przeglądarki.

Jakie aplikacje gwarantują bezpieczną komunikację?

Codziennie wysyłasz setki komunikatów i udostępniasz pliki, które mogą trafić w niepowołane ręce. Aby chronić swoją prywatność, wybierz odpowiednie aplikacje do komunikacji, które oferują pełne szyfrowanie. Poniżej znajdziesz rekomendacje najlepszych i tych, których należy unikać.

Dwa podstawowe pojęcia:

- Open source: Kod programu jest publiczny. Każdy może go sprawdzić, żeby upewnić się, że jest bezpieczny.

- Szyfrowanie end-to-end: Wiadomości zabezpieczone są tak, że tylko ty i odbiorca możecie je odczytać – nikt inny, nawet operator.

Bezpieczne programy:

- Signal: Wysokie bezpieczeństwo dzięki szyfrowaniu end-to-end i open-source.

- Threema: Szyfruje rozmowy, minimalizuje zbieranie danych, nie wymaga numeru telefonu.

- Wire: Korzysta z szyfrowania end-to-end dla tekstów i połączeń. Kod jest open-source, a aplikacja umożliwia korzystanie z pseudonimów.

- WhatsApp: Popularna aplikacja należąca do Meta (Facebook). Szyfrowanie end-to-end. Minus – zbiera metadane (np. kontakty, lokalizacja), co może budzić obawy.

- Telegram (Secret Chats): Szyfrowanie end-to-end dostępne tylko w trybie „Secret Chats”. Standardowe rozmowy nie są w pełni chronione – zabezpieczenia trzeba włączyć ręcznie. Telegram posiada opcję samozniszczenia wiadomości.

Narzędzia, których należy unikać:

- Facebook Messenger: Brak domyślnego szyfrowania, zbiera dużo informacji.

- Google Hangouts: Żadna wiadomość nie jest szyfrowana end-to-end, więc Google może mieć do nich dostęp.

- Skype: Nie ma pełnego szyfrowania, informacje o Tobie mogą być przechowywane na serwerach Microsoftu.

- Snapchat: Nie szyfruje, zbiera dane użytkowników.

Kluczowe wskazówki dotyczące bezpieczeństwa komunikacji:

- Używaj narzędzi z szyfrowaniem end-to-end.

- Unikaj programów, które zbierają dużo informacji o twoich działaniach.

- Sprawdź ustawienia programu, aby włączyć dodatkowe zabezpieczenia.

Stosując się do tych zasad, zmniejszysz ryzyko wycieku danych i zapewnisz sobie bezpieczną komunikację w sieci.

Dlaczego warto korzystać z VPN?

VPN to świetny sposób na zwiększenie bezpieczeństwa w internecie, zwłaszcza w publicznych Wi-Fi. Tworzy zaszyfrowany tunel, dzięki czemu twoje zasoby są bezpieczne przed przechwyceniem.

VPN ukrywa też Twój adres IP, chroniąc prywatność i utrudniając śledzenie Twojej aktywności w sieci. To doskonałe narzędzie do zachowania anonimowości i ochrony przed cenzurą.

Oto kilka dobrych programów VPN, które warto rozważyć:

- NordVPN

- ExpressVPN

- CyberGhost

- Surfshark

- ProtonVPN

Czy korzystanie z sieci Wi-Fi w miejscach publicznych jest bezpieczne?

Korzystanie z publicznego Wi-Fi jest ryzykowne, bo nie ma ono odpowiednich zabezpieczeń. Haker może przechwycić Twoje informacje, np. hasła czy szczegóły kart kredytowych (tzw. atak „man-in-the-middle”).

Jeśli musisz korzystać z publicznej sieci, użyj VPN, by zabezpieczyć połączenie. Innym rozwiązaniem jest prywatna sieć (np. mobilny hotspot).

Silne i unikalne hasła – klucz do bezpieczeństwa

Unikalne i silne hasła są fundamentem twojego bezpieczeństwa w sieci.

Stosowanie się do poniższych reguł pomoże Ci zmniejszyć ryzyko odgadnięcia hasła przez cyberprzestępcę:

- Twórz mocne hasła: używaj dużych i małych liter, cyfr oraz znaków specjalnych.

- Unikaj powtarzania haseł: każde konto powinno mieć inne hasło, aby uniknąć ryzyka, jeśli nastąpi wyciek danych.

- Regularnie zmieniaj hasła, by zwiększyć ochronę.

Czy warto korzystać z menedżera haseł?

- Tak, warto! Menedżer przechowuje twoje hasła w bezpiecznym miejscu.

- Generuje trudne hasła, dzięki czemu łatwiej dbać o bezpieczeństwo.

- Ułatwia zarządzanie hasłami, eliminując potrzebę ich zapamiętywania.

Oto kilka dobrych menedżerów haseł, które warto rozważyć:

- 1Password

- LastPass

- Bitwarden

- Dashlane

- Keeper

Weryfikacja dwuetapowa: Dlaczego jest niezbędna dla Twojego bezpieczeństwa?

- Weryfikacja dwuetapowa (2FA) to dodatkowa warstwa ochrony. Znacząco zwiększa bezpieczeństwo twoich kont, nie tylko tych w sieci.

- Włącz 2FA wszędzie tam, gdzie to możliwe — dzięki temu, oprócz hasła, będziesz potrzebować drugiego elementu do logowania, np. kodu SMS lub aplikacji autoryzacyjnej. To sprawia, że nawet jeśli ktoś uzyska dostęp do twojego hasła, nie będzie mógł łatwo zalogować się na twoje konto. 2FA to jedna z najprostszych metod, by skutecznie chronić swoją prywatność w sieci.

Używaj oprogramowania antywirusowego i zapory sieciowej

Korzystaj z oprogramowania antywirusowego i zapory sieciowej do wykrywania zagrożeń.

- Zapora sieciowa: Monitoruje i kontroluje ruch sieciowy. Działa jak filtr, blokując nieautoryzowane połączenia, zarówno wychodzące, jak i przychodzące. Chroni przed dostępem z zewnątrz.

- Program antywirusowy: Skanuje Twój komputer, aby chronić przed oprogramowaniem takim jak wirusy, trojany czy ransomware.

Polecane oprogramowanie antywirusowe i zapory sieciowej

Polecane programy do monitorowania:

- Bitdefender Total Security: Kompleksowa ochrona, w tym antywirus i wbudowana zapora sieci.

- Norton 360: Zawiera antywirus, zaporę sieciową i dodatkowe funkcje zabezpieczeń, jak VPN.

- Kaspersky Internet Security: Skuteczny, z modułem zapory sieciowej.

- Windows Defender: Jest domyślnie dostępnym programem antywirusowym w systemie Windows, oferuje podstawową ochronę antywirusową i zaporę.

Twórz kopie zapasowe

- Regularne kopie zapasowe są kluczowe dla ochrony danych.

- Przechowuj je w chmurze (np. Google Drive, OneDrive, Dropbox) oraz lokalnie na komputerze, aby móc łatwo odzyskać pliki w razie awarii. Narzędzia, takie jak Time Machine (macOS) czy Acronis, pomogą w zabezpieczeniu.

- Regularnie sprawdzaj i aktualizuj kopie, aby chronić swoją aktywność w sieci.

Regularnie aktualizuj system i oprogramowanie komputera

Regularnie aktualizuj system operacyjny oraz oprogramowanie na swoim komputerze. Aktualizacje naprawiają luki w zabezpieczeniach!

Utrzymywanie oprogramowania w najnowszej wersji zwiększa szanse na wykrywanie i eliminowanie zagrożeń, zanim staną się problemem.

Korzystaj z legalnego oprogramowania

Używaj tylko legalnego oprogramowania. Nielegalne programy pobrane z „czarnych stref internetu” mogą zawierać złośliwe kody, które naruszają zabezpieczenia i kradną zasoby.

Nie wchodź na podejrzane strony internetowe

Unikaj klikania w podejrzane linki, które mogą zainfekować komputer złośliwym oprogramowaniem. Strony o nieznanym adresie mogą prowadzić do utraty danych i naruszenia zabezpieczeń. Zawsze sprawdzaj adres strony, aby upewnić się, że jest to bezpieczna sieć.

Jak rozpoznać i unikać podejrzanych stron w internecie?

Aby unikać zagrożeń, zwracaj uwagę na:

- Wygląd strony: Bezpieczne strony mają zwykle certyfikat SSL (adres zaczyna się od „https”).

- Żądanie danych: Jeśli strona prosi o niepotrzebne informacje, może to być sygnał ostrzegawczy.

Stosowanie oprogramowania antywirusowego i aktualizowanie go pomoże w wykrywaniu niebezpiecznych stron.

Pamiętaj o ochronie wszystkich urządzeń podłączonych do internetu

- Pamiętaj o zabezpieczeniu nie tylko komputera!

- Smartfony, tablety i urządzenia IoT również potrzebują ochrony.

- Używaj oprogramowania antywirusowego na każdym z tych urządzeń i dbaj o zabezpieczenia sieciowe. Aktualizuj systemy, aby zminimalizować ryzyko ataków i korzystaj tylko z bezpiecznych usług.

Sieć bezpieczna dla dzieci – odpowiedzialność rodziców i nauczycieli

Rodzice i nauczyciele odgrywają kluczową rolę w edukacji o zagrożeniach i bezpiecznych praktykach korzystania z internetu. Dzieci są szczególnie narażone na zagrożenia w sieci, dlatego warto zadbać o ich bezpieczeństwo:

- Włącz filtry rodzicielskie w przeglądarce.

- Kontroluj czas spędzany online.

- Monitoruj aktywność dziecka i dbaj, aby filmy oraz inne treści były dostosowane do jego wieku.

- Zapewnij bezpieczne warunki do korzystania z internetu i regularnie rozmawiaj o zagrożeniach, również takich jak uzależnienie od internetu.

Jak bezpiecznie korzystać z aplikacji bankowych?

- Aby bezpiecznie korzystać z aplikacji bankowych, zawsze używaj tylko oficjalnych wersji programów pobranych ze sprawdzonych platform (np. Google Play, App Store).

- Należy unikać logowania do bankowości w publicznych sieciach Wi-Fi, aby uniknąć zagrożeń. Zadbaj o to, by mieć silne hasło i włącz weryfikację dwuetapową.

- Regularnie zmieniaj e-PIN do aplikacji.

- Regularnie aktualizuj aplikację, aby mieć dostęp do najnowszych zabezpieczeń.

Jak bezpiecznie korzystać z portfela kryptowalutowego?

- Aby bezpiecznie korzystać z portfela kryptowalutowego, używaj narzędzi, które oferują bezpieczne przechowywanie twoich środków i danych.

- Zawsze włącz dwuetapowe logowanie do portfela oraz przechowuj swoje zasoby w portfelach sprzętowych (np. Ledger, Trezor), które nie są połączone z siecią.

- Unikaj publicznych sieci Wi-Fi podczas korzystania z portfela.

Zasady bezpieczeństwa w sieci: Podsumowanie

Nigdy nie traktuj bezpieczeństwa w sieci jako opcję. To konieczność.

Internet jest pełen zagrożeń, takich jak kradzież informacji, ransomware czy phishing, które mogą skutkować utratą pieniędzy, tożsamości i dostępu do ważnych plików.

Kluczem do ochrony jest świadomość i odpowiednie narzędzia: silne hasła, dwustopniowa weryfikacja, kopie zapasowe i zaufane aplikacje.

Należy nieustannie zgłębiać temat zagrożeń w sieci – to inwestycja, która może uchronić przed wieloma problemami. Nie zapominaj o bezpieczeństwie, ucz się, rozpoznawaj ryzyka, a internet będzie miejscem znacznie bardziej bezpiecznym.

Key Takeaways

Bezpieczeństwo w sieci to konieczność. Oto najważniejsze zasady bezpieczeństwa:

- Nie podawaj prywatnych informacji.

- Stosuj mocne hasła.

- Korzystaj z weryfikacji dwuetapowej (2FA).

- Zabezpiecz swoje urządzenia – skorzystaj z oprogramowania antywirusowego i zapory sieciowej, do chronienia przed zagrożeniami: wykrywania, a następnie eliminowania.

- Unikaj publicznych sieci Wi-Fi bez zabezpieczenia (użyj prywatną sieć lub VPN).

- Regularnie twórz kopie zapasowe.

- Zabezpiecz swoje urządzenia.

- Bądź ostrożny z e-mailami i linkami.

- Ustaw wysokie zabezpieczenia prywatności w mediach społecznościowych.

- Korzystaj z legalnego oprogramowania.

- Edukacja to podstawa: Ucz siebie i swoje dzieci o zagrożeniach w internecie. Pamiętaj, aby również uświadamiać innych rodziców o potrzebie dbania o bezpieczeństwo, gdy ich dzieci korzystają z komputera.

Najczęstsze pytania o cyberbezpieczeństwo:

- Dlaczego bezpieczeństwo w sieci jest tak ważne?Chroni przed utratą danych, kradzieżą tożsamości i innymi zagrożeniami. Cyberprzestępcy nigdy nie śpią.

- Jakie są główne rodzaje zagrożeń w internecie?Do najczęstszych zagrożeń należą malware, phishing, ransomware, ataki DDoS, oraz socjotechnika.

- Czy warto używać VPN w trakcie korzystania z internetu?Tak, VPN redukuje zagrożenia i chroni twoje informacje w sieci, zapewniając prywatność i anonimowość.

- Jak mogę bezpiecznie korzystać z mediów?Ustaw widoczność postów na „tylko dla znajomych” i ogranicz udostępnianie szczegółowych informacji osobistych.

- Jakie są dobre menedżery haseł?Polecane menedżery haseł to 1Password, LastPass, Bitwarden, Dashlane, i Keeper.

- Jaka platforma jest najbezpieczniejsze dla użytkowników, jeśli chodzi o prywatność?

Taka platforma to m.in. Signal i Threema. - Dlaczego użytkownicy powinni unikać nieoficjalnych platform do pobierania oprogramowania?

Nieoficjalne platformy do pobierania oprogramowania niosą za sobą ryzyko zainfekowania urządzenia złośliwym kodem. - Jakie działania mogą pomóc rodzicom w ochronie dzieci przed uzależnieniem od internetu?

Należy ustalać zasady dotyczące korzystania z internetu, komputera, kontrolować aktywność i rozmawiać z dziećmi o zagrożeniach np. uzależnienie od internetu.